apt updateapt install openvpn -yexport PATH=$PATH:/user/sbinopenvpn --versionmkdir -p /etc/openvpn/keysopenvpn --genkey secret /etc/openvpn/keys/static.keyls -la /etc/openvpn/keys/

cat /etc/openvpn/keys/static.keymkdir -p /etc/openvpn/servernano /etc/openvpn/server/server.conf/etc/openvpn/server/server.conf : # Mode point-to-point avec clé statique

dev tun

ifconfig 10.8.0.1 10.8.0.2

# Port et protocole

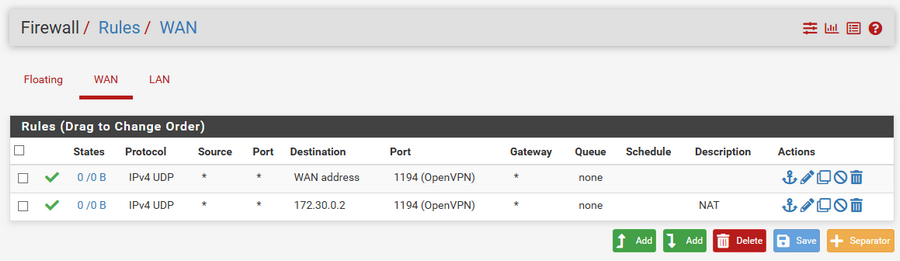

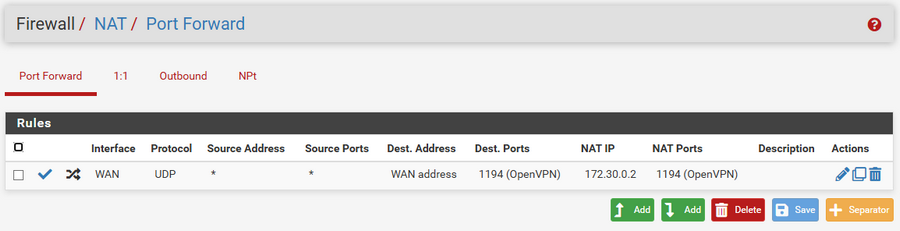

port 1194

proto udp

# Clé pré-partagée (remplace les certificats PKI)

secret /etc/openvpn/keys/static.key

# Paramètres de sécurité

cipher AES-256-CBC

auth SHA256

# Paramètres de connexion

keepalive 10 120

persist-key

persist-tun

# Logs

status /var/log/openvpn/openvpn-status.log

log-append /var/log/openvpn/openvpn.log

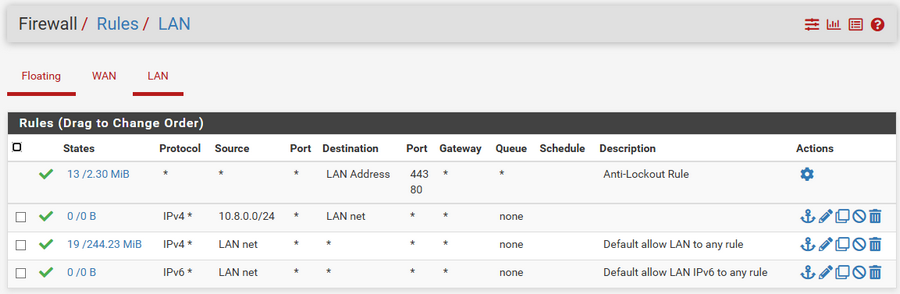

verb 3mkdir -p /var/log/openvpnsysctl net.ipv4.ip_forwardnano /usr/lib/sysctl.d/50-default.confnet.ipv4.ip_forward=1sysctl -p /usr/lib/sysctl.d/50-default.confsysctl net.ipv4.ip_forwardapt install iptables iptables-persistent -yip addr showiptables -F

iptables -t nat -F

iptables -Xiptables -P INPUT ACCEPT

iptables -P FORWARD ACCEPT

iptables -P OUTPUT ACCEPTiptables -t nat -A POSTROUTING -s 10.8.0.0/24 -o ens33 -j MASQUERADE

iptables -A FORWARD -s 10.8.0.0/24 -j ACCEPT

iptables -A FORWARD -d 10.8.0.0/24 -m state --state RELATED,ESTABLISHED -j ACCEPTens33 par le nom de votre interface réseau LAN si différent.

netfilter-persistent saveiptables -t nat -L -v -n

iptables -L FORWARD -v -nsystemctl enable openvpn-server@serversystemctl start openvpn-server@serverping -c 3 172.30.0.254

ping -c 3 172.30.0.1ip addr show tun0tun0 avec l'adresse IP 10.8.0.2/32.

ip route showtail -20 /var/log/openvpn/openvpn.loghttps://ip_LAN

mkdir -p /root/client-configscp /etc/openvpn/keys/static.key /root/client-configs/nano /root/client-configs/client.ovpnclient.ovpn : # Mode client point-to-point

dev tun

ifconfig 10.8.0.2 10.8.0.1

# Adresse du serveur VPN

# IMPORTANT: Remplacez par l'IP WAN de votre pfSense ou votre IP publique

remote 192.168.1.52 1194

# Protocole

proto udp

# Paramètres de connexion

nobind

persist-key

persist-tun

# Paramètres de sécurité (doivent correspondre au serveur)

cipher AES-256-CBC

auth SHA256

# Niveau de logs

verb 3

# Routes vers le réseau LAN (IMPORTANT pour accéder au réseau interne)

route 172.30.0.0 255.255.255.0

# Chemin vers la clé statique (sera modifié pour Windows)

secret "C:\\Program Files\\OpenVPN\\config\\static.key"cat /root/client-configs/client.ovpncat /root/client-configs/static.keyclient.ovpn et static.key dans C:\Program Files\OpenVPN\config\ipconfigping 10.8.0.1

ping 172.30.0.1

ping 172.30.0.2

ping 172.30.0.254Set-NetIPInterface -InterfaceAlias "OpenVPN Data Channel Offload" -InterfaceMetric 1Get-NetIPInterface | Where-Object {$_.ConnectionState -eq "Connected"} | Select-Object InterfaceAlias, InterfaceMetric, AddressFamily | Sort-Object InterfaceMetricnslookup MySocCBt.fr

nslookup Serveur01