apt update installer les dépôts Apache2, mariaDB, php et php mysql :

touch /var/www/html/index.php

wget https://github.com/glpi-project/glpi/releases/download/10.0.19/glpi-10.0.19.tgz/etc/apache2/sites-availables créer un fichier glpi.conf<VirtualHost *:80>

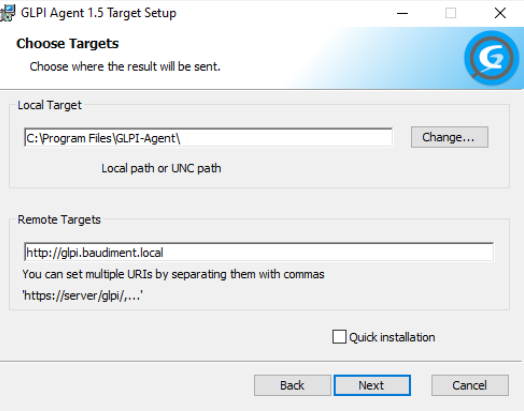

ServerName glpi.baudiment.local

DocumentRoot "/var/www/html/glpi"

<Directory "/var/www/html/glpi">

require all granted

Options Indexes FollowSymLinks

AllowOverride All

Order allow,deny

Allow from all

</Directory>

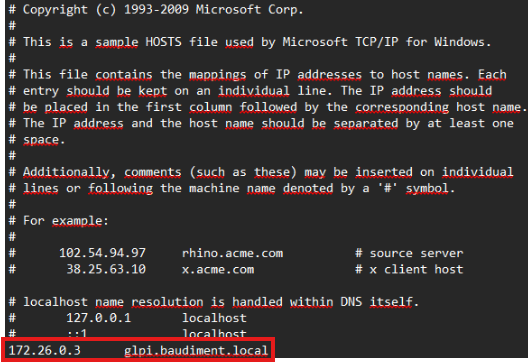

</VirtualHost>a2ensite glpi.confsystemctl reload apache2C:\windows\system32\drivers\etc\hostsip.du.serveur glpi.name.local

tar xvf glpi-10.0.19.tgz/var/www/html

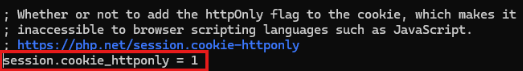

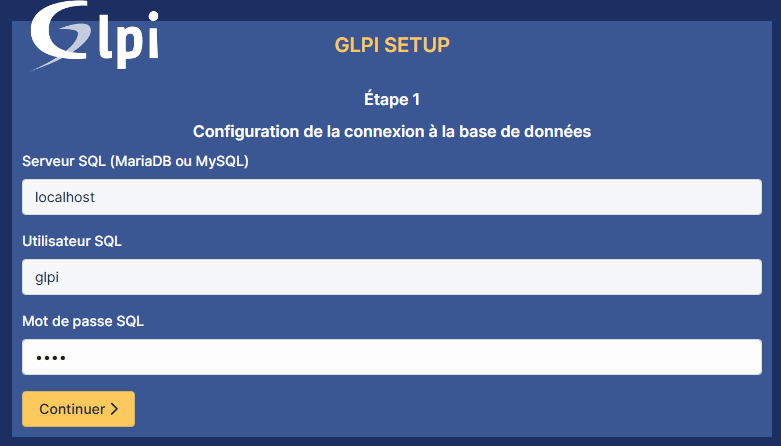

mv glpi /var/www/htmlmariadb -u root -pCREATE database glpi;CREATE user 'glpi'@'localhost' identified by 'glpi';grant all privileges on glpi.* to 'glpi'@'localhost' with grant option;systemctl reload apache2nano /etc/php/8.4/apache2/php.ini

systemctl reload apache2

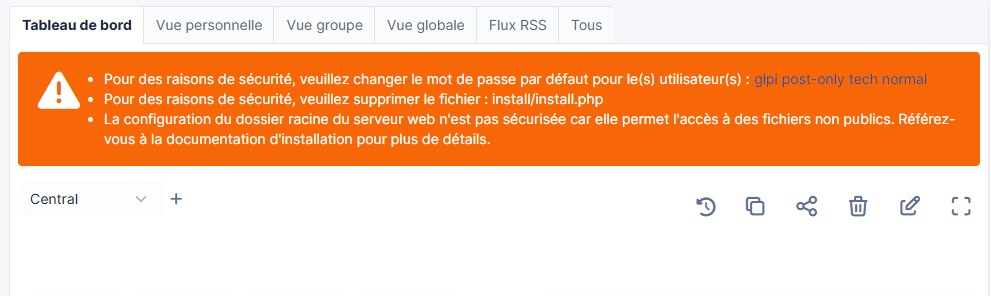

rm /var/www/html/glpi/install

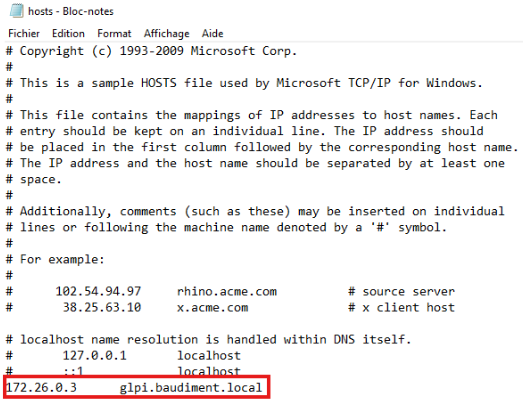

C:\Windows\System32\drivers\etc

Lier les comptes Active Directory aux comptes GLPI afin que chaque utilisateur AD dispose automatiquement d'un compte dans GLPI, sans création manuelle.

Sur le serveur GLPI (Debian) :

apt install ldap-utils -yAvant toute configuration dans GLPI, vérifier que la connexion LDAPS fonctionne depuis le serveur :

LDAPTLS_REQCERT=never ldapsearch -x \

-H ldaps://10-ServAD-DNS.cbaudiment.fr:636 \

-D "CN=Administrateur,CN=Users,DC=cbaudiment,DC=fr" \

-w "MOTDEPASSE" \

-b "OU=Utilisateurs,OU=Organisation,DC=cbaudiment,DC=fr" \

"(objectClass=user)" samaccountnameSi la commande retourne la liste des utilisateurs, la connectivité est OK.

Chemin : Configuration → Authentification → Annuaires LDAP → + Ajouter

Annuaire ADOuiOuildaps://10-ServAD-DNS.cbaudiment.fr636OU=Utilisateurs,OU=Organisation,DC=cbaudiment,DC=frOuiCN=Administrateur,CN=Users,DC=cbaudiment,DC=frsamaccountnameobjectguidldaps://. Sans ce préfixe, GLPI construit une URI ldap:// en clair même avec le port 636, et la connexion échoue.Chemin : Administration → Utilisateurs → Liaison annuaire LDAP → Importation de nouveaux utilisateurs

Pour que les nouveaux comptes AD soient importés automatiquement sans attendre la première connexion :

crontab -e -u www-data# Synchronisation GLPI ↔ AD toutes les heures

0 * * * * cd /var/www/html/glpi && /usr/bin/php bin/console glpi:ldap:synchronize_users --no-interaction -d 3 >/dev/null 2>&1-d 3 désactive automatiquement les comptes GLPI lorsqu'un compte est supprimé ou désactivé dans l'AD.ldap_bind: Strong(er) authentication required (8)

00002028: LdapErr: DSID-0C09035C, comment: The server requires binds to turn on integrity checking if SSL\TLS are not already activeldap_sasl_bind(SIMPLE): Can't contact LDAP server (-1)SERVAD-CA, non reconnue par défaut.http://172.30.10.11/certsrv → format Base 64/usr/local/share/ca-certificates/ca-cbaudiment.crtCan't contact LDAP server (-1) alors que ldapsearch fonctionne./etc/ldap/ldap.conf correctement dans le contexte Apache.AuthLDAP.php pour forcer l'option avant la connexion :

sed -i 's/$ds = @ldap_connect($ldapuri);/ldap_set_option(NULL, LDAP_OPT_X_TLS_REQUIRE_CERT, LDAP_OPT_X_TLS_NEVER);\n $ds = @ldap_connect($ldapuri);/' /var/www/html/glpi/src/AuthLDAP.phpUnable to bind to LDAP server 10-ServAD-DNS.cbaudiment.fr:636

error: Can't contact LDAP server (-1)ldap:// par défaut si le champ Serveur ne contient pas de préfixe explicite.host directement en base :

ldaps://10-ServAD-DNS.cbaudiment.fr.Supprimer les fichiers de test créés pendant le débogage :